昨夜,なんにもしてないのにDebianの実マシンを壊してしまいました.

Debianの新しい安定リリースbookwormが6月にリリースされていたのに今頃気が付き,まずは仮想マシンからupgradeしてみました.Debianの仮想マシンはAMD64版とx86 32bit版の2つを飼っていて,特になんにも考えず,/etc/apt/sources.list内のbullseyeをbookwormに書き換えて,apt update; apt upgrade; apt full-upgradeや,apt autoclean; apt autoremoveをしたらbookwormになりました.

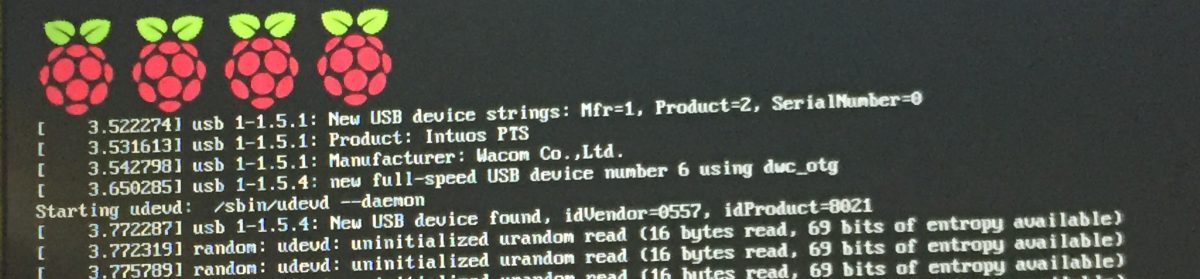

楽勝だったので実マシンもupgradeすることにしましたが,かけがえのない実マシンなのでより慎重にとsources.listを書き換える前にapt update; apt upgrade; apt autoclean; apt autoremoveをしてから,sources.listを書き換え,仮想マシンと同じ手順を施しましたが,ぶっ壊れて再起動しなくなりました.updateの過程でファイル関係のエラーメッセージが出ていたようですが,気にせずやったのが良くなかったようで,Manjaroを起動して,Debianのrootパーティションをfsckすると,修復不能と出ました😓

これはいったんパーティションをフォーマットし直すしかないので,バックアップを確認すると,ちょうど一年前の7月のものが最新でした😓 それでも動かないのではしょうがないので,パーティションをフォーマットしてからrsyncで1年前のバックアップをコピーバックしました.

しかし,grubの設定の仕方をすっかり忘れてしまい,昨夜のうちには起動できませんでした.

自分の記録を見ると,インストール用DVDイメージからレスキューモードでgrubの設定をするようです.一年前のDVDイメージを探すのも面倒なので,bookwormにupgradeできた仮想マシンのディスクイメージをDebianのパーティションにコピーして, 最新のDVDイメージからrescueすることにします.この仮想マシンはもともと実マシンから移転したものです.

まあバックアップの意味もあって仮想マシンを飼っているわけです.ただし,仮想マシンの仮想ディスクからコピーバックするのはかなり時間がかかります.今回実マシンの復元に成功したら,今後はまめにバックアップを取ることにします.