今日降ってきたRaspberry Pi OSのupdateで,ようやくRaspberry Pi OSからapt installでインストールした公式チャンネルのKDE Plasma DesktopがRaspberrry Pi 5 Model B (RPi5)で動くようになりました

ただ,ポインティングディバイスのポインターやIビームが意味もなくチラチラします.気にしなくても気になる程度です😥

それでもディストロの正式配布のKDE Plasma DesktopがRPi5で動くのですから耐えます😥

横断歩道での一時停止は善意ではなく義務 (Powered by WordPress)

あくまで,日本語workstation(WS)として使用する場合の話です.Raspberry Pi 4 Model B (RPi4)を手にしたときはなんて速いんだろう,Raspberry Pi (RasPi)史上初めて日本語WSとして使えるモデルだな,と感じたものですが,Raspberry Pi 5 Model B (RPi5)を使い始めたら,もはやRPi4には戻れません.

それだけに,ManjaroやRaspberry Pi OSでKDE Plasma Desktopが一日も早くRPi5対応になるることを願ってやみません.

もちろん,RPi4にはIoTとしての使いみちが残っています.

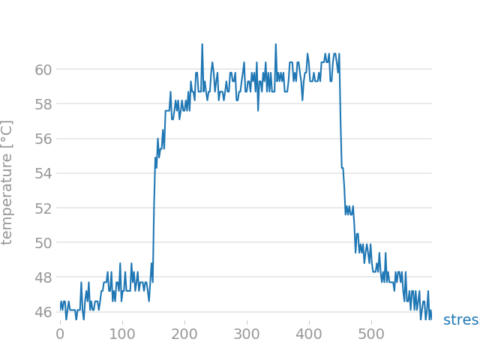

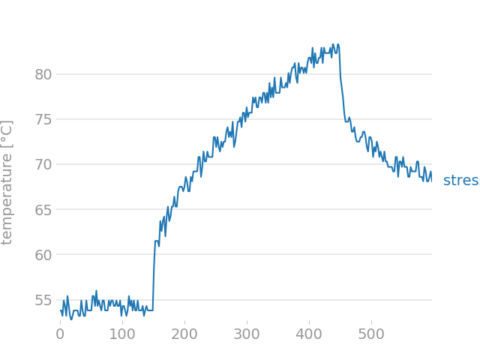

Raspberry Pi 5 Model B (RPi5)にFan付きヒートシンクをつけた場合のStressberryによるストレステストの際の温度変化は二重の時定数があるような面白い曲線になりました.

この動作中にファンの回転数が変わるのか,ケースの蓋を開けて観察してみました.Stressberryによる温度変化は次のようになりました.

ベースラインの温度が2〜4℃ほど低い上,フルロード時の温度は最大で10℃も低いです.

アイドル時の温度は46℃台なのでファンは停止していました.フルロードですぐにファンが回転し始めましたが,その後回転数が上がったようには見えませんでした(確かなことは言えません).

どうやら二重時定数の長い方の時定数はケース内全体の熱に依存するといえそうです.そうなるとやはりアクティブヒートシンクとケース内全体の熱を排出するファンの組み合わせが一番良さそうです.

CPUがフルロードになるような使い方はしないと思いますが,CPUの温度が上がったらケースの蓋を外すことにします.

なんか定性的,体感的なことばかりでもしょうがないので,きっとCPU冷却効果のテストツールがあるだろうとざっと調べたらStressberryというものがあることがすぐわかりました.

単体のアプリでなく, “stress” というCPUに負荷をかけるバイナリーがあり,それを制御して温度を記録するRaspberry Pi用のPythonスクリプトが “Stressberry” です.

インストール方法や使い方はあちこちにあると思うので “stressberry” で検索してみてください.

たぶんRaspberry Pi Model B (RPi), Raspberry Pi 2 Model B (RPi2)も持っていましたが,故障して捨てたのだと思います.今あるうちで一番古いのがRaspberry Pi 3 Model B (RPi3)です.上の写真の左端のもので,左から3番めのRPi4と同じブランドのやや大きいクーリングファンの付いたクリアケースを使っています.飛び出た配線と電子部品はLIRC用の赤外線受信器です.

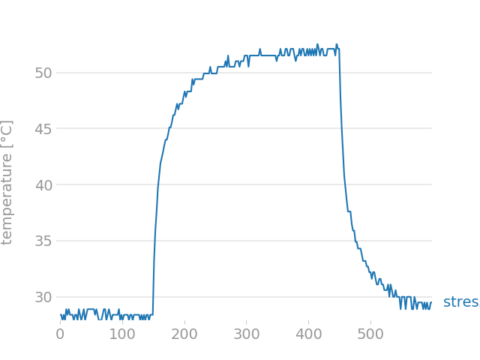

さて,Stressberryによる測定結果は次のとおりです.

150秒間のアイドル状態のあと “stress” を4タスク動かしてCPUをフルロード状態にします.CPUの温度は29℃から急激に上がり50℃を超え,あとはなだらかに上昇して52℃に漸近し300秒間のフルロードからまたアイドルとなります.すべてのテストはこのCPUのロードのパターンで行われます.

アイドルになってから150秒後にテスト前の29℃にほぼ戻るというわかりやすいパターンでした.

冒頭の写真の左から二番目で,クーリングファンはなく,ケース全体がヒートシンクとなっているパッシブタイプです.

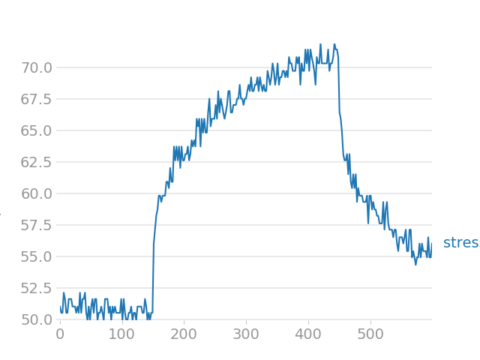

RPi3+の結果です.ファン付きのRPi3と比べるとわかりにくい感じです.CPUの温度はアイドル時の38℃からフルロードになってから急に47.5℃まであがり,それから水平な線に漸近すると思いきや,ジリジリと上がり続けます.最終的な温度は56℃でそこでアイドルとなりますが,CPUの温度は開始時の38℃には近づかず42℃からは緩く下がるようです.

このCPUの温度は30分とか1時間アイドルにしておくとテスト開始前の38℃に戻ります.

温度の上がり下がりに二重の時定数があるようです.フルロード状態を300秒よりも長く続けた場合,長い時定数の方で温度上昇がどこまで行くのか気がかりなところではあります.

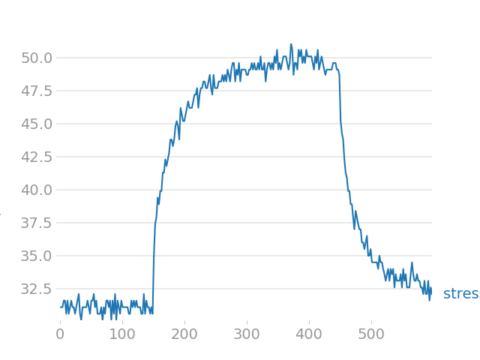

冒頭の写真の左から3台めです.RPi3と同じブランドのもので大きめのファンが付いています.

どちらかというとRPi3の温度変化のパターンに似ています.フルロード時の温度は50℃でほぼ一定になっているようです.フルロード後のアイドル150秒間ではテスト開始前の32℃までは下がりきっていませんが,RPi3+の二重時定数というほどではないようで,もう少し放置すればフルロード前の32℃まで下がりそうです.

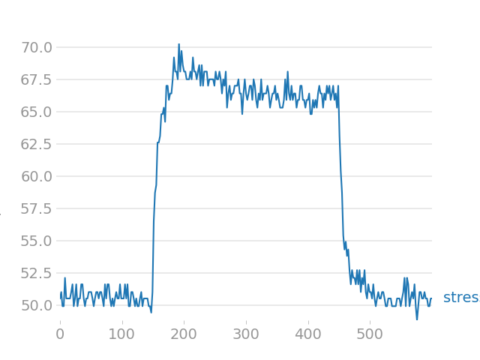

冒頭の写真の右端です.Raspberry Pi純正ケースとそれに付属するファンをそのまま使っています.

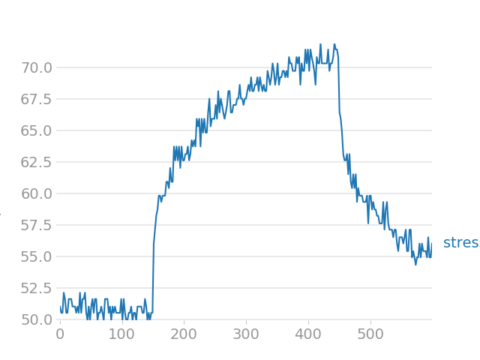

なかなか面白いパターンです.RPi3と同様にフルロード終了後のアイドル時に短時間で開始前の温度51℃に戻ります.しかし,フルロード時の温度変化が不思議で,いったん70℃まで上がりますがその後低下して,66℃付近に漸近していきます.

生データを見てみましたが,フルロード時のクロックは2.4GHzのまま変わらないです.

RPi5のファンは専用のコネクターに接続しているので,考えられるのは温度上昇によりファンの回転数が上がったのではないかということです.回転数は測れませんがあとで観察してみます.

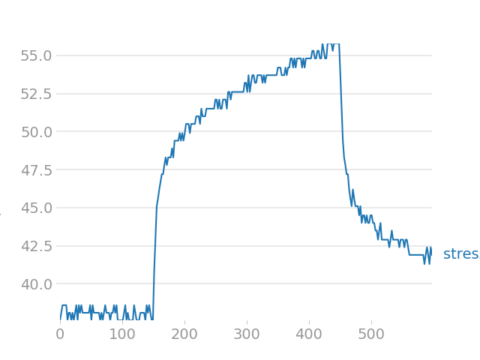

同じRPi5ですが,純正ケース付属のファンとCPUの両面テープで付けるヒートシンクを外して,ファン付きヒートシンクをつけました.

パッシブなヒートシンクを使用しているRPi3+と同様の “二重時定数” と思われる温度変化のパターンになりました.

ケースに付属したファンと同じように最大の温度は70℃ですが,こちらのほうはフルロードを更に続けるともっと温度が上がりそうで不安が残ります.

これはおまけなのですが,前項で使用したファン付きのヒートシンクのファンがどうも頼りなく見え,ファンを止めて果たしてファンが効いているのかを確認したテストです.

CPUの温度は80℃を超え,このままフルロードを続けたらどこまで上がるかわからないような恐ろしいパターンです.まあ100℃まではまだまだ余裕がありますが.

明らかにファンの効果はあるといえます.たぶんヒートシンクのファンはそのまま使い,ケース全体も冷やすファンを付けるのが一番良さそうです.デスクトップPCはそうなっている訳です.

さて,Raspberry Pi 5 Model B (RPi5)は,初めて日本語環境で実用的workstation (WS)として動くRaspberry Piだと感じます.

先日届いた “1台目” のRPi5をいじる前までは,さっさと2台目のRPi5を買って現在RPi4で走らせている某サーバーと入れ替えようかなと考えていましたが,いろいろ解ってきたこともあって方針を変更することにしました.

まず,現時点での制約として, Raspberry Pi OS + PIXEL でしかGUI環境は動かない,ということが挙げられます.

そこで,Manjaro ARMとRapberry Pi OS + KDE Plasma Desktopの双方がRPi5対応になるまで待ちます.

両方の対応版が出た時点で日本語WSの評価用に使用していたRPi4 8GBをRPi5に置き換え(「評価用」から「実用」に),RPi4が一台余るのでそれを使ってRaspberry Pi OS (64bit)によるサーバーを仕立てます.

現在Slackware ARMで動かしている機能, httpd (WordPress, PukiWiki, phpMyAdmin), MariaDB, OpenLDAP(slapd), afpd, samba, sendmail, DovecotをRasPiOSで動くようにして,Slackware ARMの内容を移すことに成功したら,サーバーを入れ替えます.

結果的に,サーバーのOSをSlackware ARM (32bit)からRaspberry Pi OS (64bit)にいれかえ,ハードウェアはRPi4 4GB RAMからRPi4 8GB RAMに置き換えるだけです.

その状態でしばらく動かしてからRPi5をもう一台購入して,サーバーのハードウェアを入れ替えることもありかと思います.ただし,RPi5をサーバーで使用するにはCPUの冷却問題を解決しないといけません.